De CTIA training is onderdeel van onze SOC Expert Track (zie acties) bestaande uit drie praktijkgerichte 3-daagse trainingen, waarmee je tegen een aantrekkelijke bundelkorting wordt opgeleid tot een complete SOC medewerker. Uiteraard is de CTIA training ook als losse training te volgen.

Organisaties die proactief aan (cyber)security willen werken, kunnen niet zonder Threat Intelligence en Threat Modeling. Een Threat Intelligence Analyst is in staat om zijn IT omgeving of kwetsbare informatie met behulp van een gestructureerde aanpak te analyseren en vervolgens te beveiligen tegen onbekende, net ontstane of nog ontwikkelende bedreigingen. Zijn adviezen worden gebruikt om de organisatie effectief op dergelijke gevaren voor te bereiden of te kunnen reageren en onbekende risico's tijdig te veranderen in de bekende bedreigingen.

De Certified Threat Intelligence Analyst (C|TIA)-certificering van EC-Council is een uitgebreid professioneel programma op specialistisch niveau, gericht op het voortdurend ontwikkelende domein van threat intelligence. Dit programma is ontworpen voor personen die betrokken zijn bij het verzamelen, analyseren en verspreiden van threat intelligence-informatie.

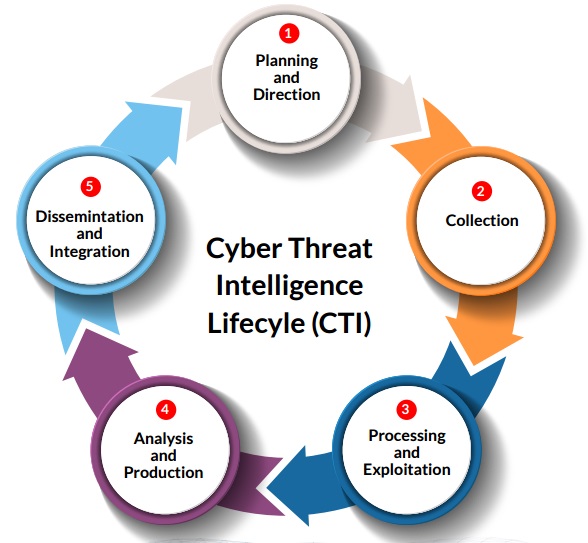

C|TIA behandelt verschillende onderwerpen, waaronder de basisprincipes van threat intelligence, het gebruik van threat intelligence-tools en -technieken, en de ontwikkeling van een threat intelligence-programma. Deze cursus richt zich op het verfijnen van gegevens en informatie tot bruikbare intelligentie die kan worden ingezet om cyberaanvallen te voorkomen, detecteren en monitoren. Het omvat alle fasen die betrokken zijn bij de threat intelligence-levenscyclus. Een gerichte en realistische benadering maakt CTIA tot een van de meest allesomvattende threat intelligence-certificeringen op de markt.

Werkzaamheden die vallen onder Cyber Threat Intelligence omvatten betrouwbare dataverzameling uit talloze bronnen, hier analyses op kunnen loslaten die relevant zijn voor de organisatie, bruikbare intelligence produceren en relevante informatie verspreiden naar belanghebbenden. Organisaties kunnen hun beveiliging defensief verbeteren en countermeasures ontwikkelen voor potentiële bedreigingen op basis van de adviezen van de Threat Intelligence Analyst die zowel de interne (IT) omgeving kent als de mogelijke externe gevaren.

De CTIA training is samengesteld in samenwerking met internationale cybersecurity- en threat intelligence experts om organisaties te helpen bij het identificeren en beperken van cybergerelateerde business risico's door onbekende interne- en externe bedreigingen om te kunnen zetten in bekende gevaren. Je leert bij te blijven in de continue stroom van bedreigingen en malware en hier proactief tegen te verdedigen. Met behulp van reverse engineering technieken ben je in staat om nieuwe malware te analyseren en de potentiële impact ervan te bepalen. Ruim 40% van de training bestaat uit 27 praktische labs waarin je hands-on ervaring opdoet in het gebruik van threat intelligence tools, technieken, methodieken, frameworks, scripts etc.

De CTIA training is klassikaal maar desgewenst ook Live Online bij te wonen. Je volgt de training dan live op afstand met onze eigen docent, kijkt mee met de aantekeningen op het whiteboard, doet mee met alle labs en kunt vragen stellen aan zowel de trainer als je mede-cursisten. Eigenlijk dus gewoon alsof je bij de klassikale training aanwezig bent, maar dan vanaf je eigen locatie. Mocht de training Live Online toch niet helemaal naar wens zijn geweest, dan mag je deze binnen een jaar kosteloos nogmaals klassikaal bij ons bijwonen.

Labs:

● Dataverzameling via zoekmachines, webdiensten, Website Footprinting, Email Footprinting, DNS Interrogation, geautomatiseerde OSINT-tools, Social Engineering-technieken, Cyber Counterintelligence (CCI) technieken, Malware Analysis en Python Scripting

● IoC-dataverzameling via externe bronnen en interne bronnen

● Structureren en normaliseren van verzamelde data

Labs:

● Het uitvoeren van Threat Modeling en Data-analyse

● Het uitvoeren van Complete Threat Intelligence met behulp van Threat Intelligence Tools

Lab:

● Het uitvoeren van Threat Intelligence Reporting en Sharing

Labs:

● Het uitvoeren van Targeted Threat Hunting met behulp van Python Scripts

● Automatisering van Threat Hunting met behulp van Threat Intelligence Tools

Lab:

● Het uitvoeren van Cyber Threat Intelligence met behulp van SOC Threat Intelligence Platforms

De CTIA training is onderdeel van onze SOC Expert Track (zie acties) bestaande uit drie praktijkgerichte 3-daagse trainingen, waarmee je tegen een aantrekkelijke bundelkorting wordt opgeleid tot een complete SOC medewerker. Uiteraard is de CTIA training ook als losse training te volgen.

Organisaties die proactief aan (cyber)security willen werken, kunnen niet zonder Threat Intelligence en Threat Modeling. Een Threat Intelligence Analyst is in staat om zijn IT omgeving of kwetsbare informatie met behulp van een gestructureerde aanpak te analyseren en vervolgens te beveiligen tegen onbekende, net ontstane of nog ontwikkelende bedreigingen. Zijn adviezen worden gebruikt om de organisatie effectief op dergelijke gevaren voor te bereiden of te kunnen reageren en onbekende risico's tijdig te veranderen in de bekende bedreigingen.

De Certified Threat Intelligence Analyst (C|TIA)-certificering van EC-Council is een uitgebreid professioneel programma op specialistisch niveau, gericht op het voortdurend ontwikkelende domein van threat intelligence. Dit programma is ontworpen voor personen die betrokken zijn bij het verzamelen, analyseren en verspreiden van threat intelligence-informatie.

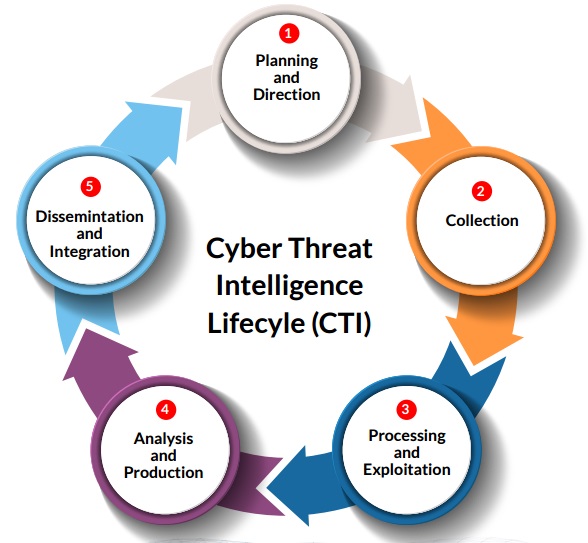

C|TIA behandelt verschillende onderwerpen, waaronder de basisprincipes van threat intelligence, het gebruik van threat intelligence-tools en -technieken, en de ontwikkeling van een threat intelligence-programma. Deze cursus richt zich op het verfijnen van gegevens en informatie tot bruikbare intelligentie die kan worden ingezet om cyberaanvallen te voorkomen, detecteren en monitoren. Het omvat alle fasen die betrokken zijn bij de threat intelligence-levenscyclus. Een gerichte en realistische benadering maakt CTIA tot een van de meest allesomvattende threat intelligence-certificeringen op de markt.

Werkzaamheden die vallen onder Cyber Threat Intelligence omvatten betrouwbare dataverzameling uit talloze bronnen, hier analyses op kunnen loslaten die relevant zijn voor de organisatie, bruikbare intelligence produceren en relevante informatie verspreiden naar belanghebbenden. Organisaties kunnen hun beveiliging defensief verbeteren en countermeasures ontwikkelen voor potentiële bedreigingen op basis van de adviezen van de Threat Intelligence Analyst die zowel de interne (IT) omgeving kent als de mogelijke externe gevaren.

De CTIA training is samengesteld in samenwerking met internationale cybersecurity- en threat intelligence experts om organisaties te helpen bij het identificeren en beperken van cybergerelateerde business risico's door onbekende interne- en externe bedreigingen om te kunnen zetten in bekende gevaren. Je leert bij te blijven in de continue stroom van bedreigingen en malware en hier proactief tegen te verdedigen. Met behulp van reverse engineering technieken ben je in staat om nieuwe malware te analyseren en de potentiële impact ervan te bepalen. Ruim 40% van de training bestaat uit 27 praktische labs waarin je hands-on ervaring opdoet in het gebruik van threat intelligence tools, technieken, methodieken, frameworks, scripts etc.

De CTIA training is klassikaal maar desgewenst ook Live Online bij te wonen. Je volgt de training dan live op afstand met onze eigen docent, kijkt mee met de aantekeningen op het whiteboard, doet mee met alle labs en kunt vragen stellen aan zowel de trainer als je mede-cursisten. Eigenlijk dus gewoon alsof je bij de klassikale training aanwezig bent, maar dan vanaf je eigen locatie. Mocht de training Live Online toch niet helemaal naar wens zijn geweest, dan mag je deze binnen een jaar kosteloos nogmaals klassikaal bij ons bijwonen.

Labs:

● Dataverzameling via zoekmachines, webdiensten, Website Footprinting, Email Footprinting, DNS Interrogation, geautomatiseerde OSINT-tools, Social Engineering-technieken, Cyber Counterintelligence (CCI) technieken, Malware Analysis en Python Scripting

● IoC-dataverzameling via externe bronnen en interne bronnen

● Structureren en normaliseren van verzamelde data

Labs:

● Het uitvoeren van Threat Modeling en Data-analyse

● Het uitvoeren van Complete Threat Intelligence met behulp van Threat Intelligence Tools

Lab:

● Het uitvoeren van Threat Intelligence Reporting en Sharing

Labs:

● Het uitvoeren van Targeted Threat Hunting met behulp van Python Scripts

● Automatisering van Threat Hunting met behulp van Threat Intelligence Tools

Lab:

● Het uitvoeren van Cyber Threat Intelligence met behulp van SOC Threat Intelligence Platforms

Deze training staat de komende periode als volgt gepland. Mis je een datum, neem dan gerust contact met ons op.

Locatie: TSTC Veenendaal - Klassikaal & Live Online

Prijs: € 2.795,- ex BTW

Locatie: TSTC Veenendaal - Klassikaal & Live Online

Prijs: € 2.795,- ex BTW

Locatie: —

Deze training is ook te volgen als onderdeel van de onderstaand(e) leerpad(en). Wil je meerdere titels uit een leerpad volgen, neem dan contact op met onze adviseurs voor een passende bundelaanbieding.

Train slimmer, niet harder. TSTC's unieke werkwijze garandeert het effectief opdoen van skills én de grootste kans van slagen.

Lees meer over TSTC